実店舗・ECサイトに関わらず、クレジットカード決済は現金の決済以外で最も普及している決済方法ですが、クレジットカード番号の漏えいや不正利用は後を絶たず、EC事業者にとってはクレジットカードのセキュリティ対策が絶対に必要です。

セキュリティ対策を講じるには、クレジットカードでの本人確認の方法、カード情報を扱う決済端末や決済システムについての概要を把握しておく必要があります。

なぜなら、2018年の改正割賦販売法に伴い、クレジット取引セキュリティ対策協議会によってまとめられた「クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画」に準拠することが実店舗・ECサイトともに必須となり、把握せず運用していると、いつの間にか割賦販売法に違反していたということが起こり得るためです。

本日はインターファクトリーでマーケティングを担当している筆者が、実店舗やECサイトでクレジットカード決済を導入する上でどんなセキュリティ対策に対応すべきかを解説します。

2022年度のクレジットカード被害額は430億円で過去最悪!

日本クレジット協会が発表した2022年度の最新のクレジットカード被害額は430億円※となり、過去最悪に達しました。

※データ引用先:日本クレジット協会

そして、被害額の9割は番号盗用によるものです。つまり、偽のWebサイトに誘導して、カード番号とパスワードを盗み取る「フィッシング詐欺」が増加しているのです。その手口は、銀行や電気・ガス会社を装うなど、手口が巧妙化しており、EC事業者もクレジットカードのセキュリティ対策を講じる必要があります。それでは次に、セキュリティ対策について解説します。

セキュリティ対策を講じるなら ①対面カード決済と ②非対面カード決済の本人確認の違いを知るべき!

まず、クレジットカード決済では「本人確認」を厳密に行う必要があります。では本人確認の方法を解説いたします。

① 対面での本人確認方法

実店舗でクレジットカードを利用するときに「サイン(署名)」を書いたことがあると思います。この行為は、当たり前のように行っていますが、本人確認が目的です。お店の従業員はカード裏面に記載してあるサインと売上票のサインの表記や筆跡が一致しているかを確認するのです。

しかし、サインが実際に本人のものであるかを筆跡から厳密にチェックするのは、非常に難しいため本人確認の精度は低くなります。そのため、現在ではクレジットカードの「暗証番号」入力による本人確認方法が推奨されており、店舗のクレジットカードセキュリティ対策を講じるなら、ICチップ型で暗証番号入力に対応した決済端末を導入する必要があります。

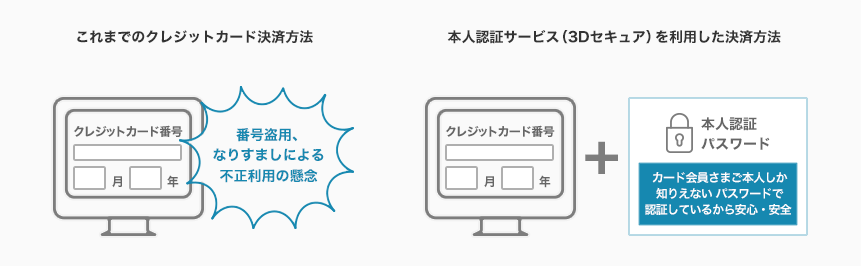

② 非対面での本人確認方法

非対面サービスであるECサイトでの本人確認方法には、「クレジットカード番号」と「有効期限」に加えて「インターネットショッピング専用のパスワード」を入力する「3Dセキュア」と呼ばれる方法があります。

画像引用先:SBペイメントサービス

また、この方式以外にも「クレジットカード番号」と「有効期限」以外に3桁から4桁の「セキュリティコード」を入力する方法、などで本人確認の効果を持ちますが、セキュリティコードについてはクレジットカード会社が本人確認とは認めていないため、後述する不正利用があった場合のチャージバックを防ぐことはできません。

3Dセキュアを用いて正しく運用を行った場合は、クレジットカード会社が非対面で認めている唯一の本人確認方法となるため、不正利用があった場合でも一部の例外を除き、チャージバックが発生しません。しかしながら、3Dセキュアを導入した場合、パスワード忘れ等で離脱してしまう可能性が上がるため、ECサイトでの導入が進んでいないのが現状です。

本人確認を怠ると発生するチャージバックとは

クレジットカード決済の際の「本人確認」を怠り、不正利用があった場合は、その責務はEC事業者にあり、カード会社(あるいは決済代行会社)から売上を戻す指示がきます。これを業界では「チャージバック」と呼び、EC事業者はカード会社や決済代行会社に対して不正利用分の返還義務が生じます。

クレジットカード決済の際は実店舗・ECサイトに関わらず、その場で与信(オーソリとも呼びます)を行い、クレジットカード決済での買い物の承認をカード会社から取り付けていますが、同時に本人確認を行う必要があります。この本人確認をしっかり行っていれば、ユーザーからの身に覚えがない買い物があるという主張に対してもチャージバックの義務は発生しません。

チャージバックを発生させないためにも、EC事業者はカード決済を行う際は必ず本人確認をする必要があるのです。

チャージバックリスク

チャージバックが発生するタイミングは、クレジットカード決済が行われた数か月後になることが多いです。なぜならチャージバックは、カードのユーザーが不正利用に気が付くタイミングで発生します。不正利用されたユーザーはカード会社から届く利用明細で気付くケースがほとんどだからです。

そのためEC事業者は数か月後に売上を返還することになるため経理処理も煩雑になりますし、返還する金額が会社の利益から引かれるため、利益がマイナスとなる上、不正購入された商品は戻ってきません。

さらに、狙われたECサイトは一度不正が成功すると短期間で同じ手口の不正購入を繰り返される傾向があります。カード会社(あるいは決済代行会社)から通知されるチャージバックが、数十件になり、数十万円~数百万円の売上を戻さなければいけない最悪のケースもあるのです。

下記リンク先で、クレジットカード決済代行サービス「SUI」を運営する株式会社シマトモが実施したアンケート調査結果がご覧いただけますが、実に6割以上のEC事業者が、「顧客取引においてチャージバックが発生したことがある」と答えており、内2割以上が高頻度で発生していることが分かりました。

参考:PR TIMES「チャージバックの発生件数を減らしたいEC事業者は約9割!実際に対策を行っている事業者の割合は?」(2023年1月24日発表)

このように、クレジットカード決済を扱うEC事業者にとってチャージバックは他人事ではないリスクであるため、しっかりと対策をしておく必要があります。

ECサイト専用の本人確認の仕組み「3Dセキュア」

本人確認ができる3Dセキュアの番号を、クレジットカードの暗証番号と混同する場合が多いのですが、それとは別で3Dセキュアは「インターネットショッピング専用のパスワード」のことを指します。

新規でクレジットカードを発行する場合は、3Dセキュアをセットで案内されることが多くなったため、登録ユーザーも徐々に増えています。しかし、昔から所持しているクレジットカードは、ユーザー自身でカード会社のコールセンターやカード会社のホームページで、後から追加設定をする必要があります。

また、クレジットカード会社によっては、あらかじめの登録ではなく利用する度にパスワードが発行される「ワンタイムパスワード方式」を採用しているところもあります。ECサイトを利用すると都度、携帯電話宛にSMS(ショートメッセージ)が送信され、そこに表示されているパスワードを入力する方式です。

◆実際ECでの利用イメージ

画像引用先:株式会社DGフィナンシャルテクノロジー「3Dセキュア(本人認証サービス)とは」

なお、3Dセキュアに登録していないクレジットカードは全体の半数以上あるとされており、この登録していないカードユーザーが3Dセキュアを導入しているECサイトで決済を行った場合、

クレジットカードに3Dセキュアを登録させていないのは、発行しているクレジットカード会社の責任である

という考え方から、本人確認を行ったとみなして、ECサイト側が免責になるケースもあります。

しかしながら、換金性が高い商材や、不正利用が頻発した場合は、クレジットカード会社からチャージバックの請求がされることもあるため、契約しているクレジットカード会社、もしくは決済代行会社に確認をした方がいいでしょう。

フリマアプリで有名なメルカリは、3Dセキュアを導入していなかったために、多くの補填金を支払っており、業績にも大きな影響を与えております。一概には言えませんがメルカリがもし3Dセキュアを導入していれば、補填金を支払わずに済んだ可能性もあります。

参考記事:日経クロステック「メルカリも成長鈍化の憂き目 深刻化するクレカ不正利用問題」(2022年5月23日掲載)

スキミング対策から生まれた「セキュリティコード」

クレジットカードには、裏面の署名欄に末尾3桁(表面記載の場合は4桁)の数字が書いてあります。下記画像をご覧ください。

画像引用:ヤマト運輸「クレジットカードのセキュリティコードとは?EC事業者が知るべき不正利用の対策」

この数字を「セキュリティコード」と呼びます。ECサイトで買い物をするときのクレジットカード決済時に、クレジットカード番号と有効期限の他に、このセキュリティコードを入力します。異なる数字を入力するとNGとなり買い物が成立しません。

セキュリティコードは、もともとスキミング被害を排除するためのものです。クレジットカードの裏面には磁気テープがあり、対面での買い物のときには、店員がこの磁気テープを読み取っています。磁気テープに含まれている情報は「クレジットカード番号」と「有効期限」です。

この磁気テープを、悪意を持つ人がユーザーに気付かれないように読み取り、クレジットカード番号と有効期限を不正に取得する行為を「スキミング」と呼びます。そして読み取ったカード情報でECサイトなどで不正購入を働きます。

その対策として、セキュリティコードが誕生しました。署名欄に書いてある数字は磁気テープには含まれていません。つまり、スキミングによる被害を防げる手段となります。

「3Dセキュア」と「セキュリティコード」を比較

それでは、3Dセキュアとセキュリティコードそれぞれ事業者側のメリットとデメリットで比較してみましょう。下記の表を見た上で、解説をご覧ください。

| メリット | デメリット | |

| 3Dセキュア | 不正利用が発生しても、チャージバック(売上戻し)を回避できる | サイトの離脱が増えて、売上が下がる |

| セキュリティコード | スキミングで取得されたカードの不正利用を排除できる | チャージバックは回避できない |

3Dセキュアのメリット

ECサイトに3Dセキュアを導入していれば、3Dセキュアに登録していないカードで不正があったとしても、カード会社からの売上戻し(チャージバック)は回避することができるので、これはEC事業者にとって大きなメリットです。

しかし、3Dセキュアの普及率はカード会社によって異なります。普及率のデータは公開されていないので不明ですが、下記の記事によるとVISAでは16年間も3Dセキュアの普及活動をしてきましたが、普及率はたった10%程度と関係者が言及しております。

3Dセキュアの普及率に関しての参考記事:ビジネス+IT「『3-Dセキュア2.0』とは何か? 非対面決済におけるセキュリティ対策の切り札になるか」

また、筆者個人の体験でも3Dセキュア対応のECサイトをあまり見たことがなく、おそらく2023年の今でもあまり普及は進んでいないと思って間違いないでしょう。

3Dセキュアのデメリット

3Dセキュアを導入すると、パスワードを別途入力する必要があり、ユーザーがパスワードを忘れると機会損失につながるデメリットがあります。下記記事によると、3Dセキュアを導入することによる「離脱率(カゴ落ち率)」は約60%とあり、機会損失のリスクが大きいことが分かります。

参考:通販通信ECMO「3Dセキュアはカゴ落ち率約60%、ECサイトで不正被害が減らないワケ」(2020年11月30日掲載)

このデメリットはEC事業者の売上に直結するため、3Dセキュアが普及していない大きな原因だと思われます。

セキュリティコードのメリット

セキュリティコードの入力をECサイトに導入すれば、悪意のある人がスキミングで不正に得たカード情報を使った不正な買い物を阻止することができます。

セキュリティコードのデメリット

しかし、3Dセキュアのようにチャージバックを回避することはできません。実際に不正利用が発生すればEC事業者に対してチャージバックが発生するため、利益を減らすことにつながります。

ここまで本人確認の方法として「3Dセキュア」や「セキュリティコード」を解説しましたが、次にそれらの情報を扱うカード決済システム(対面・非対面)のセキュリティについて解説します。

新規格「EMV 3-DS」の登場により3Dセキュアが一気に普及の可能性

進まない3Dセキュアの普及に対して、クレジットカード業界では新規格の「EMV3Dセキュア(3Dセキュア2.0)」の導入を推進しています。

EMV3Dセキュアは、ワンタイムパスワードのほか、生体認証による本人確認を可能にした規格のため、ユーザーにとって本人認証が非常に簡易的になることから、カゴ落ちリスクも格段に下がると見られております。

経産省は2025年3月末までにEMV3Dセキュアの導入を求めており、これまで進んでこなかった3Dセキュアの普及が一気に進むのではと、業界からの期待を集めています。

参考:ITmedia「クレカセキュリティ向上の3Dセキュア、なぜ導入が進まないのか? EMV 3-DSで普及の兆し」(2023年4月13日掲載)

また、EMV3Dセキュアだと、ユーザーも都度ワンタイムパスワードが発行されるので、パスワード忘れによる機会損失も防げる大きなメリットがあるのです。

カード決済を行う事業者が必ず知るべき「改正割賦販売法」とは?

2018年6月にクレジットカードを取り扱う加盟店に対し施行された「割賦販売法の一部を改正する法律」の略称です。この法律では実店舗など「対面」と、ECサイトなど「非対面」でのカード決済でクレジットカードの取り扱いに関する規定が書かれています。クレジットカードで決済を行うEC事業者は必ず事前に把握しておかなくてはならない内容です。

対面(実店舗)の場合は「ICチップ」を読み取れるカード決済端末に切り替えること

この法律では、加盟店においても裏面の磁気テープでカード情報を読み取り、署名で本人確認する方式から、偽造防止効果の高い、上記画像部分のICチップを読み取り暗証番号を入力する本人確認方式への切り替えを義務付けています。

2020年3月末までに、国内発行されているクレジットカードは、全てICチップ付きのクレジットカードに切り替えることが義務付けられたため、現在ではほとんどのクレジットカードがICチップ付きになっているはずです。

このためクレジットカード決済を行う加盟店は、ICチップを読み取ることができるカード決済端末を用意する必要があります。

非対面(ECサイト)の場合は、自社のサイトで「カード情報の非保持化」もしくは「PCI DSSに準拠する」ことが求められる

EC事業者は「カード情報の非保持化」をすることが義務化されました。もしもクレジットカード番号等を保持するのであればカード情報セキュリティの国際基準である「PCI DSSに準拠する」こと、と定められています。それぞれ解説します。

カード情報の非保持化

非保持化とはカード情報を、自社のECサイト上で

・保存

・処理

・通過

しないことです。そもそもECサイトでカード決済を行うためには、以下の3つの手法があります。

手法② トークン型(非通過型)

手法③ モジュール型(通過型)<==NG

手法①のリンク型は、ECサイトでカード決済を行う画面を、決済代行会社の画面に遷移させて決済を行う方法です。自社ECサイトでカード情報を通過しないため安全なカード決済方法と言えます。ただし、この手法は画面遷移が発生するため、離脱が増えるという大きなデメリットがあります。

手法②のトークン型は、ユーザーが入力したカード情報をトークン(文字列)に置き換えてから決済代行会社と通信を行う方法です。ユーザーから見るとECサイト内で決済を完結させることができるので、リンク型に比べて離脱(画面遷移)が発生しないというメリットがあります。

これからトークン型を採用するECサイトであれば、画面改修のコストはそこまでかかりませんが、もし今までがモジュール型を採用していたのであれば、トークン型とは決済代行会社側とのシステムが異なるため全面的な改修となりコストが高くなります。

手法③のモジュール型は、カード情報がECサイトを通過するために割賦販売法に違反しておりますが、モジュール型は決済モジュールを自社ECサイトに組み込むことで、入力から支払い完了まで自社サイト内で完結できるので、リンク型に比べると離脱が少ないのが特長であり、多くのEC事業者が採用してきた方式です。

このため、モジュール型を採用している企業が、トークン型に移行すること(またはPCI DSSへの準拠)が求められます。トークン型を採用すれば「割賦販売法」の条件をクリアすることができますが、画面改ざんのリスクを改善することはできません。

PCI DSSに準拠する

カード情報を自社ECサイト上で「保持」「処理」「通過」させないといけない場合、PCI DSSの基準に準拠する必要があります。PCI DSSとはクレジットカード業界のセキュリティ基準でVISA、MasterCard、JCB、American Express、Discoverの国際ブランド5社が共同で策定したものです。

もともとは、クレジットカード会社や決済代行会社向けの基準であり、現在この基準に全てのカード会社や決済代行会社が準拠しています。さらに取得して終了ではなく、毎年の更新手続きが必要です。

準拠対策費用は、「保持」だけなのか「通過」だけなのか、それとも全てなのか、範囲によって幅がありますが、一般的に年間1,000万円~5,000万円の予算が必要と言われています。

この基準に対し、自社のECサイトで準拠することは非常にコスト負担が大きいため、ほとんどのEC事業者ではPCI DSSに準拠するのではなく「非保持化」への対策を講じているケースが多いのです。

また、PCI DSSに準拠する方法としては、PCI DSSに準拠したクラウドのECプラットフォームを利用する方法があります。この方法を採用すれば、PCI DSSに準拠するためのコストが不要となります。弊社のEBISUMARTもPCI DSSに準拠した、クラウドコマースプラットフォームです。

「国内初、クレジットカード業界における国際セキュリティ「PCI DSS」準拠オプションの提供を発表した安心なECプラットフォーム。」(EBISUMART公式サイト)

まとめ

昨今、カード情報の漏えいや不正利用が後を絶ちません。そこで政府は2018年改正割賦販売法を施行し、クレジットカード決済を取り扱うEC事業者に対しセキュリティを高める義務を課しました。

3Dセキュアやセキュリティコードについては、現状は任意ではありますが、不正利用を未然に排除することは、消費者保護の観点だけでなく、EC事業者の売上や利益を守るものでもあります。

今一度、自身のECサイトにおいてクレジットカード決済のセキュリティは担保できているのか、気付いたときにはカード会社(決済代行会社)からのチャージバック請求が数百万円になってしまった等の最悪のケースにならないよう、「今からでも対策を講じるべきではないか?」という目線で見直しをしてみてください。